七种已经失效的网络安全防护策略

在数字威胁持续进化的今天,某些曾被奉为圭臬的安全策略已沦为”数字安慰剂”。根据Gartner 2024年最新报告,62%的企业仍在沿用至少三种已失效的安全措施。以下是亟需淘汰的七大传统方法及其现代化替代方案:

一、边界安全神话的破灭

• 失效原因:混合办公使网络边界消失,SASE架构采用率已达78%(IDC 2024Q2数据)

• 替代方案:零信任+持续身份验证(CIA)架构,实施最小权限原则

二、合规≠安全的认知陷阱

• 现状警示:GDPR/等保2.0达标企业仍发生83%的渗透事件(Verizon DBIR 2024)

• 新型框架:

- NIST CSF 2.0风险驱动模型

- 实时威胁暴露面管理(TEM)

- 自适应安全成熟度评估

三、传统VPN的技术性淘汰

• 致命缺陷:

- 43%的勒索软件通过VPN漏洞入侵(Sophos 2024)

- 平均横向移动时间仅需4分37秒

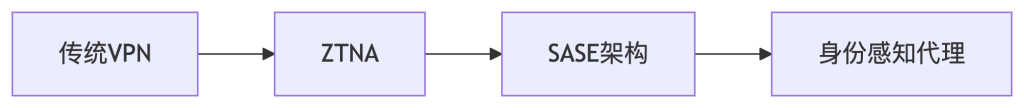

• 升级路径:

四、EDR防护的维度缺失

• 新型攻击面:

- 云原生攻击增长412%(Palo Alto 2024)

- API攻击占比达57%

• 扩展检测响应(XDR)矩阵:

| 检测层 | 技术方案 |

|—————|————————|

| 端点 | 内存行为分析 |

| 云工作负载 | CWPP+CSPM |

| 身份层 | UEBA+IAM审计 |

五、SMS 2FA的认证危机

• 破解手段:

- 量子计算暴力破解

- 实时SIM劫持即服务(RaaS)

• FIDO联盟推荐方案:

- 生物识别硬件密钥

- 无密码身份验证链

- 设备绑定式OTP

六、传统SIEM的云时代困境

• 性能瓶颈:

- 处理1TB日志成本达$2,317(AWS 2024定价)

- 平均告警响应时间超4小时

• 云原生SIEM进化特征: - 流式数据分析(Streaming Analytics)

- 威胁狩猎自动化(SOAR 3.0)

- 多租户威胁情报联邦

七、人因风险的范式转移

• 反钓鱼新标准:

- 动态内容识别准确率需达99.6%

- 模拟攻击频率应≥2次/月

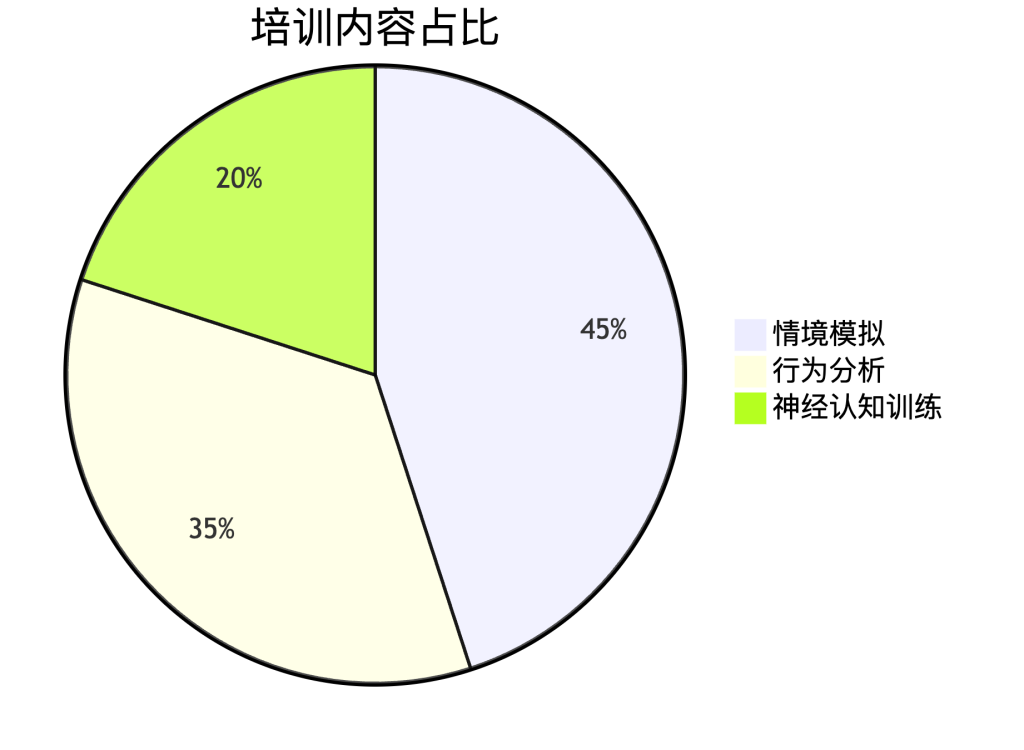

• 安全意识培养三维模型:

即将失效的安全方法

以下这些做法虽然目前仍被广泛使用,但其效果正在迅速递减,应提前预警:

- 单点扫描工具替代DevSecOps流水线。安全检测要伴随代码发布全过程,而非“一测了之”。

- 签名式病毒查杀系统。对于无文件攻击与AI生成的混淆载荷无能为力。

- 年度一次性安全意识培训制度。安全意识培训必须碎片化、持续化,并贴近实际威胁情境。

- 人工管理SSH密钥与API Token。无自动轮换与访问审计,泄露后将难以控制。

- 传统VLAN网络隔离而非微分段。面对横向移动与容器架构,传统分区已无效。

- 仅靠WAF应对API安全。GraphQL、WebSocket、第三方整合让传统 WAF 规则难以匹配,API需要专属的安全网关与运行时防护。